En la era del big data y la inteligencia artificial, las organizaciones enfrentan un dilema aparentemente irreconciliable: necesitan procesar cantidades masivas de datos para generar valor, pero simultáneamente deben proteger la privacidad de individuos y cumplir con regulaciones cada vez más estrictas. Las Privacy-Enhancing Technologies (PETs) emergen como la solución tecnológica que permite resolver esta tensión, habilitando el análisis de datos sensibles sin comprometer la confidencialidad.

El Dilema Fundamental: Privacidad vs Utilidad de Datos

Durante décadas, la industria tecnológica operó bajo la premisa de que privacidad y utilidad de datos eran mutuamente excluyentes. Para entrenar modelos de machine learning, detectar fraudes o realizar investigación médica, las organizaciones requerían acceso a datos en texto plano, exponiendo información sensible a múltiples riesgos.

Este paradigma generó consecuencias significativas:

- Brechas de datos masivas: El 78% de las filtraciones en 2025 involucraron datos personales procesados sin protección adecuada

- Limitaciones regulatorias: GDPR, CCPA y leyes locales como la Ley 29733 en Perú restringen severamente el procesamiento de datos sensibles

- Desconfianza del consumidor: El 67% de usuarios latinoamericanos desconfía de cómo las empresas manejan su información personal

- Silos de datos: Organizaciones incapaces de colaborar por temor a exponer información confidencial

Las PETs transforman esta ecuación, permitiendo extraer insights de datos mientras estos permanecen protegidos criptográficamente durante todo su ciclo de vida.

Qué son las Privacy-Enhancing Technologies

Las Privacy-Enhancing Technologies constituyen un conjunto de técnicas criptográficas, estadísticas y de hardware que permiten procesar, analizar y compartir datos minimizando la exposición de información sensible. A diferencia del cifrado tradicional que protege datos en reposo y tránsito, las PETs protegen datos durante el procesamiento activo.

Evolución hacia la Protección en Uso

El modelo tradicional de seguridad de datos reconoce tres estados:

| Estado | Protección Tradicional | Limitación |

|---|---|---|

| En reposo | Cifrado AES-256 | Debe descifrarse para procesar |

| En tránsito | TLS 1.3 | Expuesto en endpoints |

| En uso | Ninguna | Vulnerable durante procesamiento |

Las PETs cierran esta brecha crítica, protegiendo datos mientras se computan, analizan o transforman.

Por qué las PETs son Críticas en 2026

Varios factores convergentes han acelerado la adopción de PETs:

-

Regulaciones con dientes: Multas de GDPR superaron los 4.5 mil millones de euros en 2025, y la Autoridad de Protección de Datos Personales del Perú incrementó sanciones significativamente

-

IA generativa y privacidad: El entrenamiento de LLMs requiere datos masivos, generando preocupaciones sobre memorización de información personal

-

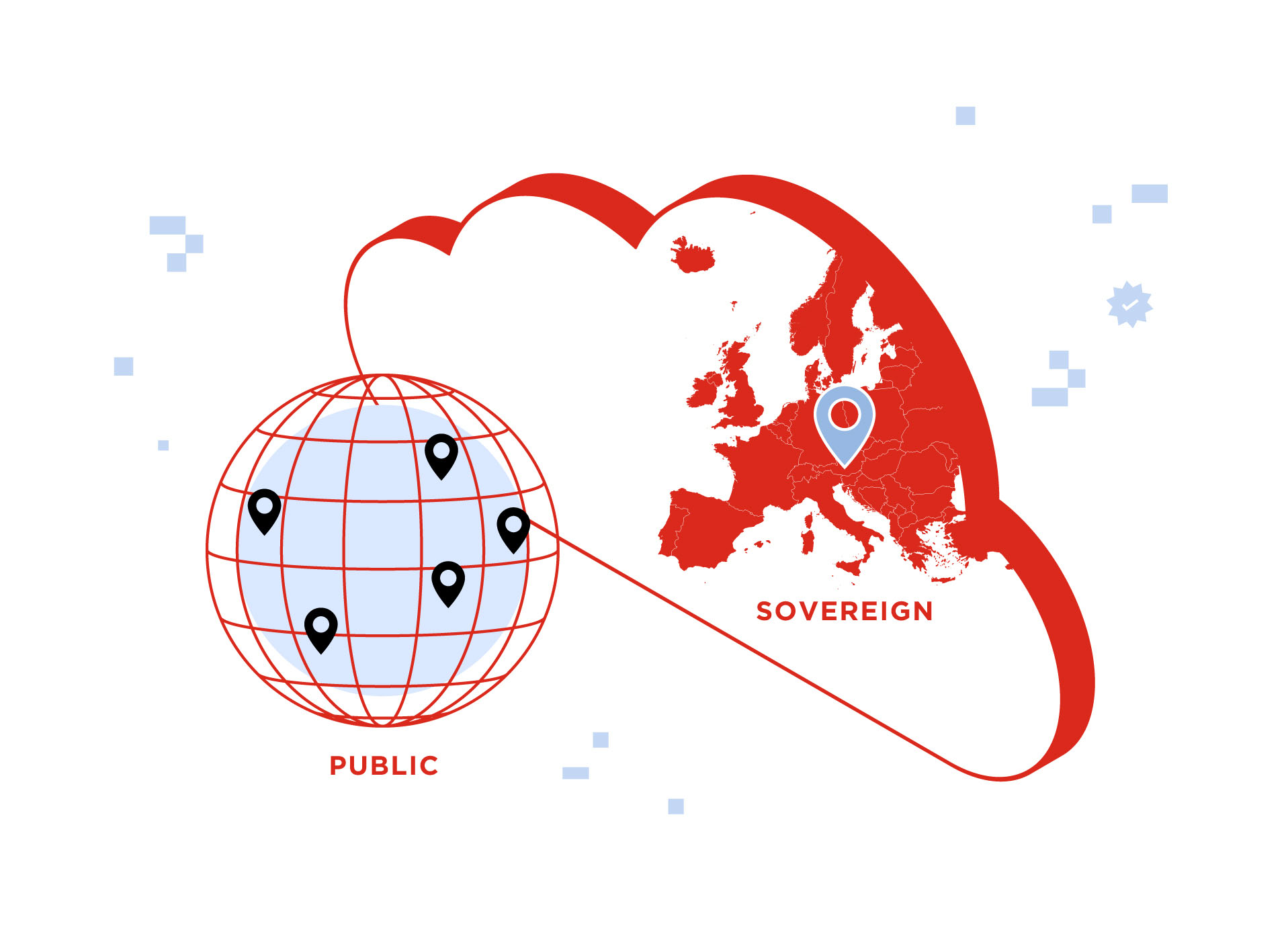

Colaboración de datos cross-organizacional: Iniciativas de open banking, intercambio de datos de salud y analytics federados demandan mecanismos de protección

-

Soberanía de datos: Regulaciones de localización de datos obligan a procesar información localmente sin sacrificar capacidades analíticas

-

Madurez tecnológica: Las PETs evolucionaron de curiosidades académicas a soluciones enterprise con soporte de los principales proveedores cloud

Taxonomía de Privacy-Enhancing Technologies

Computación Confidencial (Confidential Computing)

La computación confidencial utiliza Trusted Execution Environments (TEEs) basados en hardware para crear enclaves seguros donde los datos se procesan de forma aislada, protegidos incluso del sistema operativo, hipervisor y administradores con acceso privilegiado.

flowchart TB

subgraph "Infraestructura No Confiable"

OS[Sistema Operativo]

HV[Hipervisor]

ADMIN[Administradores]

end

subgraph "Trusted Execution Environment"

subgraph "Enclave Seguro"

DATA[Datos Sensibles<br/>Descifrados]

CODE[Código de<br/>Aplicación]

PROC[Procesamiento<br/>Protegido]

end

ATT[Attestation<br/>Remota]

end

subgraph "Entrada/Salida"

ENC_IN[Datos Cifrados<br/>Entrada]

ENC_OUT[Resultados Cifrados<br/>Salida]

end

ENC_IN -->|Descifrado en enclave| DATA

DATA --> PROC

CODE --> PROC

PROC -->|Cifrado en enclave| ENC_OUT

ATT -->|Verificación| ENC_IN

OS -.->|Sin acceso| DATA

HV -.->|Sin acceso| DATA

ADMIN -.->|Sin acceso| DATA

Características clave:

- Aislamiento por hardware: Procesadores Intel SGX, AMD SEV y ARM TrustZone proporcionan aislamiento a nivel de silicio

- Attestation remota: Verificación criptográfica de que el código ejecuta en un enclave legítimo

- Memoria cifrada: Los datos en RAM del enclave permanecen cifrados

- Protección contra ataques físicos: Resistencia a ataques de canal lateral y acceso físico

Encriptación Homomórfica (Homomorphic Encryption)

La encriptación homomórfica permite realizar operaciones matemáticas sobre datos cifrados, obteniendo resultados cifrados que, al descifrarse, corresponden a operaciones sobre los datos originales. Es el “santo grial” de la criptografía aplicada.

| Tipo | Operaciones Soportadas | Performance | Casos de Uso |

|---|---|---|---|

| Partially Homomorphic (PHE) | Solo suma O multiplicación | Alta | Votación electrónica, agregaciones simples |

| Somewhat Homomorphic (SHE) | Suma y multiplicación limitadas | Media | Búsquedas cifradas, filtrado |

| Fully Homomorphic (FHE) | Cualquier operación arbitraria | Baja (mejorando) | ML sobre datos cifrados, analytics completos |

Avances en 2026:

- Aceleración por hardware: Intel HEXL y chips especializados reducen overhead de 1000x a 10-50x

- Compiladores FHE: Microsoft SEAL, IBM HELib y Google FHE ofrecen abstracciones de alto nivel

- Estándares emergentes: HomomorphicEncryption.org impulsa interoperabilidad

Differential Privacy

Differential Privacy proporciona garantías matemáticas de privacidad agregando ruido calibrado a consultas o datasets, asegurando que la presencia o ausencia de cualquier individuo no afecta significativamente los resultados.

Definición formal: Un algoritmo M satisface ε-differential privacy si para cualquier par de datasets D y D’ que difieren en un registro:

P[M(D) ∈ S] ≤ e^ε × P[M(D') ∈ S]

Donde ε (epsilon) es el parámetro de privacidad: valores menores proporcionan mayor privacidad pero menor precisión.

Aplicaciones prácticas:

- Apple: Recolección de datos de uso de iOS con privacidad diferencial local

- Google: RAPPOR para telemetría de Chrome, DP en Google Maps

- US Census Bureau: Censo 2020 utilizó differential privacy para proteger respondientes

- Meta: Entrenamiento de modelos publicitarios con garantías de privacidad

Secure Multi-Party Computation (MPC)

MPC permite que múltiples partes computen conjuntamente una función sobre sus inputs privados sin revelar dichos inputs entre sí. Cada participante aprende únicamente el resultado final.

flowchart LR

subgraph "Participante A"

DA[Datos Privados A]

SA[Share A]

end

subgraph "Participante B"

DB[Datos Privados B]

SB[Share B]

end

subgraph "Participante C"

DC[Datos Privados C]

SC[Share C]

end

subgraph "Protocolo MPC"

COMP[Computación<br/>Distribuida]

RES[Resultado<br/>Compartido]

end

DA --> SA

DB --> SB

DC --> SC

SA -->|Secret sharing| COMP

SB -->|Secret sharing| COMP

SC -->|Secret sharing| COMP

COMP --> RES

RES -->|Solo resultado| DA

RES -->|Solo resultado| DB

RES -->|Solo resultado| DC

Protocolos principales:

- Garbled Circuits: Eficiente para funciones booleanas

- Secret Sharing: Distribuye datos en “shares” que individualmente no revelan información

- Oblivious Transfer: Transferencia de información sin revelar qué se transfirió

Trusted Execution Environments (TEEs)

Los TEEs son regiones de procesador que proporcionan aislamiento y confidencialidad garantizados por hardware:

| Tecnología | Fabricante | Características | Limitaciones |

|---|---|---|---|

| Intel SGX | Intel | Enclaves de aplicación, attestation robusta | Memoria limitada (256MB-1GB), ataques de canal lateral |

| Intel TDX | Intel | VMs confidenciales completas, mayor memoria | Requiere CPUs Sapphire Rapids+ |

| AMD SEV-SNP | AMD | Cifrado de memoria VM, attestation mejorada | Overhead de performance |

| ARM TrustZone | ARM | Mundo seguro/normal, ubicuo en móviles | Diseñado para casos específicos |

| ARM CCA | ARM | Realms aislados, attestation dinámica | Disponibilidad limitada |

Plataformas Cloud de Computación Confidencial

Los tres hyperscalers principales ofrecen servicios de computación confidencial con diferentes enfoques y madurez:

Azure Confidential Computing

Microsoft lidera el mercado con la oferta más madura y diversificada:

Servicios disponibles:

- Confidential VMs: VMs con AMD SEV-SNP o Intel TDX, cifrado completo de memoria

- Confidential Containers: Azure Kubernetes Service con enclaves SGX

- Azure Confidential Ledger: Blockchain privado con TEEs

- Always Encrypted with Secure Enclaves: SQL Server con procesamiento en enclave

Casos de uso enterprise:

- Procesamiento de datos financieros multi-tenant

- Healthcare analytics sobre datos de pacientes

- Entrenamiento de modelos ML sobre datos confidenciales

AWS Nitro Enclaves

AWS ofrece aislamiento basado en su arquitectura propietaria Nitro:

Características:

- Nitro Enclaves: Máquinas virtuales aisladas sin almacenamiento persistente ni acceso de red directo

- AWS Clean Rooms: Analytics colaborativo con controles de privacidad

- Nitro System: Aislamiento de hipervisor y firmware

Diferenciadores:

- Integración nativa con servicios AWS (KMS, Secrets Manager)

- Attestation mediante PCR y certificados de enclave

- Sin dependencia de tecnologías específicas de CPU

Google Confidential VMs

Google Cloud apuesta por VMs confidenciales con AMD SEV:

Oferta:

- Confidential VMs: N2D y C2D con AMD SEV

- Confidential GKE Nodes: Kubernetes con nodos confidenciales

- Confidential Space: Ambiente seguro para colaboración de datos

Fortalezas:

- Integración con BigQuery y AI Platform

- Confidential Space simplifica casos de uso multi-party

- Soporte para cargas de trabajo de IA

Comparativa de Plataformas Cloud

| Característica | Azure | AWS | Google Cloud |

|---|---|---|---|

| Tecnología base | Intel SGX/TDX, AMD SEV-SNP | Nitro Enclaves (propietario) | AMD SEV |

| VMs confidenciales | DCsv3, DCdsv3, ECsv5 | Nitro Enclaves en cualquier instancia | N2D, C2D Confidential |

| Containers | AKS con SGX | EKS con Nitro | Confidential GKE |

| Base de datos | SQL Server Always Encrypted | Clean Rooms (analytics) | BigQuery con restricciones |

| Attestation | MAA (Microsoft Azure Attestation) | Nitro Attestation | Attestation API |

| Madurez | Alta | Media-Alta | Media |

| Disponibilidad LATAM | Brasil, Chile | Brasil | Brasil, Chile |

Casos de Uso Empresariales

Analytics sobre Datos Sensibles

Escenario: Retailer necesita analizar patrones de compra correlacionados con datos demográficos sin exponer PII.

Solución con PETs:

- Datos de clientes cifrados con FHE antes de subir a cloud

- Queries analíticos ejecutan sobre datos cifrados

- Resultados agregados descifrados localmente

- Ningún dato individual expuesto durante procesamiento

Beneficios:

- Compliance con Ley 29733 (Perú) y GDPR

- Analytics avanzados sin riesgo de filtración

- Auditoría completa de acceso a datos

Healthcare y Datos Clínicos

Escenario: Consorcio de hospitales desea entrenar modelo de diagnóstico sin compartir historias clínicas.

Solución con Federated Learning + MPC:

- Cada hospital entrena modelo local con sus datos

- Gradientes cifrados agregados mediante MPC

- Modelo global actualizado sin acceso a datos individuales

- Differential privacy aplicada a actualizaciones

Arquitectura:

| Componente | Tecnología | Función |

|---|---|---|

| Entrenamiento local | TensorFlow Federated | Cómputo en cada hospital |

| Agregación segura | MPC (Secret Sharing) | Combinar gradientes |

| Privacidad | Differential Privacy | Proteger outliers |

| Verificación | Confidential Computing | Attestation de código |

Servicios Financieros

Escenario: Banco requiere detectar fraude compartiendo patrones con competidores sin revelar transacciones.

Solución con Confidential Computing:

- Datos de transacciones procesados en Azure Confidential VMs

- Modelo de detección ejecuta en enclave SGX

- Solo scores de riesgo salen del enclave

- Attestation verifica integridad del modelo

Beneficios regulatorios:

- Cumplimiento con secreto bancario

- SBS Perú permite colaboración con controles adecuados

- Auditoría de uso de datos para reguladores

IA Privada y LLMs

Escenario: Empresa desea usar LLM para analizar contratos legales sin exponer contenido a proveedor de IA.

Solución con Confidential AI:

- Documentos cifrados enviados a servicio de inferencia

- LLM ejecuta en TEE (Confidential Container)

- Prompts y respuestas nunca visibles para operador

- Cliente verifica attestation antes de enviar datos

Estado del mercado:

- Azure OpenAI Confidential: Preview para casos enterprise

- Google Vertex AI Confidential: Soporte limitado

- Startups especializadas: Opaque Systems, Enveil, Duality Technologies

Relación con Regulaciones de Privacidad

GDPR y PETs

El Reglamento General de Protección de Datos europeo reconoce explícitamente las PETs:

- Artículo 25: Privacy by Design requiere medidas técnicas apropiadas

- Artículo 32: Cifrado y pseudonimización como medidas de seguridad

- Recital 26: Datos anonimizados fuera del alcance de GDPR

PETs como habilitadores:

- Differential privacy puede lograr anonimización GDPR-compliant

- Computación confidencial minimiza exposición de datos

- FHE permite procesamiento sin acceso a datos personales

Ley 29733 (Perú)

La Ley de Protección de Datos Personales peruana establece:

| Requisito | Artículo | PET Aplicable |

|---|---|---|

| Principio de seguridad | Art. 9 | Confidential Computing, FHE |

| Medidas de seguridad | Art. 39 | TEEs, cifrado en uso |

| Transferencia internacional | Art. 15 | MPC para colaboración |

| Tratamiento por encargo | Art. 37 | Computación confidencial |

Recomendaciones para empresas peruanas:

- Documentar uso de PETs en evaluaciones de impacto

- Incluir attestation en contratos con procesadores

- Mantener evidencia de controles técnicos para fiscalizaciones

Estándares y Certificaciones

| Estándar | Relevancia para PETs |

|---|---|

| ISO 27001 | Controles de cifrado y gestión de claves |

| ISO 27701 | Gestión de privacidad, PETs como control técnico |

| SOC 2 Type II | Confidencialidad y privacidad |

| PCI DSS 4.0 | Cifrado de datos de tarjetas, tokenización |

| HIPAA | Protección de PHI en healthcare |

Implementación Práctica

Evaluación de Madurez

Antes de implementar PETs, las organizaciones deben evaluar su posición:

| Nivel | Características | PETs Recomendadas |

|---|---|---|

| Inicial | Cifrado básico, sin protección en uso | Tokenización, pseudonimización |

| Desarrollado | Controles de acceso robustos | Confidential VMs, differential privacy para analytics |

| Avanzado | Arquitectura zero-trust | FHE para casos específicos, MPC para colaboración |

| Optimizado | Privacy by design integral | Stack completo de PETs, IA confidencial |

Roadmap de Adopción

Fase 1 (0-6 meses): Fundamentos

- Inventario de datos sensibles y flujos de procesamiento

- Evaluación de casos de uso prioritarios

- PoC con Confidential VMs en workloads no críticos

- Capacitación de equipos técnicos

Fase 2 (6-12 meses): Expansión

- Migración de cargas sensibles a computación confidencial

- Implementación de differential privacy en analytics

- Integración de attestation en pipelines CI/CD

- Documentación para compliance

Fase 3 (12-24 meses): Optimización

- Evaluación de FHE para casos específicos

- MPC para colaboración externa

- Automatización de controles de privacidad

- Métricas de privacidad en dashboards operativos

Consideraciones de Performance

Las PETs introducen overhead que debe evaluarse:

| Tecnología | Overhead Típico | Mitigación |

|---|---|---|

| Confidential VMs | 2-10% | Selección de instancias optimizadas |

| SGX Enclaves | 10-30% | Minimizar transiciones enclave/host |

| FHE | 100-10000x | Hardware acelerado, batching |

| MPC | 10-100x | Preprocessing, protocolos optimizados |

| Differential Privacy | Mínimo (<1%) | Calibración de epsilon |

Trade-offs en Selección de PETs

quadrantChart

title Trade-offs de Privacy-Enhancing Technologies

x-axis Baja Privacidad --> Alta Privacidad

y-axis Bajo Performance --> Alto Performance

quadrant-1 Ideal pero costoso

quadrant-2 Óptimo para producción

quadrant-3 Casos específicos

quadrant-4 Mayor adopción

Confidential VMs: [0.7, 0.85]

Differential Privacy: [0.75, 0.95]

FHE: [0.95, 0.15]

MPC: [0.85, 0.4]

Tokenización: [0.4, 0.9]

SGX Enclaves: [0.8, 0.7]

Desafíos y Limitaciones

Desafíos Técnicos

- Vulnerabilidades en TEEs: Ataques de canal lateral (Spectre, Meltdown) afectan SGX

- Performance de FHE: Aunque mejora, sigue siendo prohibitivo para muchos casos

- Complejidad de MPC: Requiere expertise criptográfico especializado

- Interoperabilidad: Falta de estándares entre implementaciones

Desafíos Organizacionales

- Skills gap: Escasez de profesionales con expertise en PETs

- Costos: Infraestructura especializada y overhead operativo

- Cambio cultural: Equipos acostumbrados a acceso directo a datos

- Verificación: Dificultad para auditar sistemas complejos

Recomendaciones para Superar Desafíos

| Desafío | Estrategia |

|---|---|

| Skills gap | Partnerships con proveedores, capacitación gradual |

| Costos | Comenzar con casos de alto valor/riesgo |

| Complejidad | Usar servicios managed vs implementación propia |

| Interoperabilidad | Preferir estándares abiertos (OpenEnclave, HE Standard) |

El Futuro de las PETs

Tendencias 2026-2028

- Convergencia de técnicas: Soluciones híbridas combinando múltiples PETs

- PETs-as-a-Service: Abstracción de complejidad en servicios cloud

- Aceleración por hardware: Chips dedicados para FHE y MPC

- Regulación explícita: Marcos legales que requieran PETs para ciertos datos

- IA confidencial mainstream: LLMs y ML con privacidad por defecto

Preparación Organizacional

Las empresas que adopten PETs tempranamente obtendrán:

- Ventaja competitiva: Capacidad de procesar datos que competidores no pueden

- Confianza del cliente: Diferenciación en mercados privacy-conscious

- Preparación regulatoria: Adelanto a requisitos futuros

- Habilitación de innovación: Nuevos casos de uso antes imposibles

Conclusión

Las Privacy-Enhancing Technologies representan un cambio de paradigma en cómo las organizaciones manejan datos sensibles. Ya no es necesario elegir entre privacidad y utilidad: con computación confidencial, encriptación homomórfica, differential privacy y MPC, es posible extraer valor de los datos mientras se mantienen protecciones robustas.

Para empresas peruanas y latinoamericanas, las PETs ofrecen una ruta hacia el cumplimiento de la Ley 29733 y regulaciones internacionales, mientras habilitan casos de uso avanzados de analytics e inteligencia artificial. La clave está en comenzar con casos de uso específicos, aprovechar servicios cloud managed y construir capacidades gradualmente.

La pregunta ya no es si adoptar PETs, sino cuándo y cómo. Las organizaciones que actúen ahora estarán mejor posicionadas para un futuro donde la privacidad de datos no sea una limitación, sino un habilitador de innovación.

¿Tu organización procesa datos sensibles y busca cumplir con regulaciones de privacidad? En AyP Digital ayudamos a empresas a implementar estrategias de protección de datos que habilitan la transformación digital. Contáctanos para una evaluación de tus necesidades de privacidad.