En 2026, el costo promedio de remediar una vulnerabilidad en producción alcanza los USD 25,000, mientras que corregirla durante la fase de desarrollo cuesta apenas USD 500. Esta diferencia de 50 veces no es solo una estadística alarmante: es el argumento más contundente para adoptar DevSecOps y el enfoque Shift-Left Security. Con el 68% de las organizaciones reportando al menos un incidente de seguridad relacionado con vulnerabilidades en código durante 2025, la integración de la seguridad en el ciclo de desarrollo ya no es opcional, es una necesidad empresarial crítica.

El panorama de amenazas actual exige un cambio de paradigma. Según el último informe de Veracode, el 76% de las aplicaciones contienen al menos una vulnerabilidad, y el tiempo promedio para remediar fallos de seguridad supera los 200 días en organizaciones sin prácticas DevSecOps maduras. En contraste, las empresas que han implementado exitosamente este enfoque reducen ese tiempo a menos de 30 días, mejorando simultáneamente la velocidad de entrega y la postura de seguridad.

Qué es DevSecOps: Más Allá del Buzzword

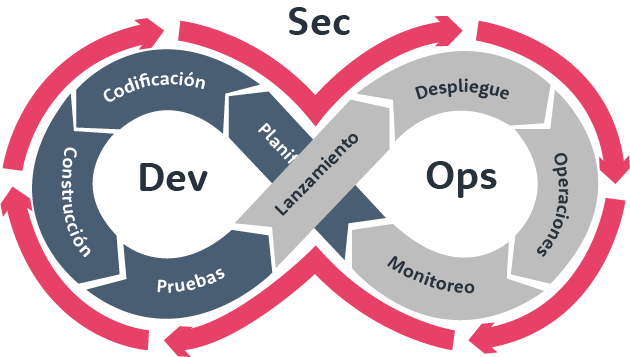

DevSecOps representa la evolución natural de DevOps, integrando la seguridad como un ciudadano de primera clase en todo el ciclo de vida del desarrollo de software. No se trata simplemente de agregar herramientas de seguridad al pipeline existente, sino de transformar fundamentalmente cómo los equipos piensan, diseñan y construyen software.

Los Tres Pilares de DevSecOps

1. Personas: Desarrolladores, operaciones y seguridad trabajan como un equipo unificado con responsabilidad compartida sobre la seguridad del producto.

2. Procesos: La seguridad se integra en cada fase del SDLC, desde el diseño hasta el despliegue y monitoreo continuo.

3. Tecnología: Herramientas automatizadas que permiten detectar y remediar vulnerabilidades sin ralentizar el desarrollo.

La fórmula del éxito en DevSecOps es clara: Automatización + Colaboración + Cultura = Seguridad Continua.

El Principio Shift-Left: Mover la Seguridad al Inicio

El concepto Shift-Left se refiere a desplazar las actividades de seguridad hacia las fases más tempranas del ciclo de desarrollo. En el modelo tradicional, la seguridad aparecía al final, justo antes del despliegue a producción, creando cuellos de botella, fricciones entre equipos y costos exponenciales de remediación.

Comparativa: Modelo Tradicional vs Shift-Left

flowchart LR

subgraph tradicional["Modelo Tradicional"]

direction LR

T1[Requisitos] --> T2[Diseño]

T2 --> T3[Desarrollo]

T3 --> T4[Testing]

T4 --> T5[Seguridad]

T5 --> T6[Producción]

style T5 fill:#dc2626,color:#fff

end

subgraph shiftleft["Modelo Shift-Left"]

direction LR

S1[Requisitos<br/>+ Threat Model] --> S2[Diseño<br/>+ Security Review]

S2 --> S3[Desarrollo<br/>+ SAST/SCA]

S3 --> S4[Testing<br/>+ DAST/IAST]

S4 --> S5[Staging<br/>+ Pen Test]

S5 --> S6[Producción<br/>+ Monitoreo]

style S1 fill:#16a34a,color:#fff

style S2 fill:#16a34a,color:#fff

style S3 fill:#16a34a,color:#fff

style S4 fill:#16a34a,color:#fff

style S5 fill:#16a34a,color:#fff

style S6 fill:#16a34a,color:#fff

end

| Aspecto | Modelo Tradicional | Modelo Shift-Left |

|---|---|---|

| Momento de detección | Final del ciclo | Desde el inicio |

| Costo de remediación | Alto (USD 15,000-25,000) | Bajo (USD 100-500) |

| Tiempo de corrección | Semanas a meses | Horas a días |

| Fricción entre equipos | Alta | Mínima |

| Velocidad de entrega | Impactada negativamente | Optimizada |

| Cobertura de seguridad | Puntual | Continua |

Herramientas DevSecOps por Fase

La implementación exitosa de DevSecOps requiere un arsenal de herramientas especializadas para cada fase del desarrollo. A continuación, exploramos las categorías principales y las soluciones líderes del mercado en 2026.

SAST: Static Application Security Testing

El análisis estático de código examina el código fuente sin ejecutarlo, identificando vulnerabilidades como inyección SQL, XSS, y problemas de autenticación durante la fase de desarrollo.

| Herramienta | Lenguajes Soportados | Integración CI/CD | Características Destacadas |

|---|---|---|---|

| SonarQube | 30+ lenguajes | Jenkins, GitLab, Azure DevOps | Quality Gates, Security Hotspots, deuda técnica |

| Checkmarx SAST | 25+ lenguajes | Todas las principales | Machine Learning, bajo falso positivo |

| Veracode Static | 20+ lenguajes | API REST, plugins | SaaS, cumplimiento regulatorio |

| Snyk Code | 15+ lenguajes | IDE, Git, CI/CD | Tiempo real, explicaciones detalladas |

| Semgrep | 20+ lenguajes | CLI, CI/CD | Open source, reglas personalizables |

| CodeQL (GitHub) | 10+ lenguajes | GitHub Actions nativo | Gratuito para open source |

DAST: Dynamic Application Security Testing

El análisis dinámico prueba la aplicación en ejecución, simulando ataques reales para identificar vulnerabilidades que solo se manifiestan en runtime.

Herramientas líderes:

- OWASP ZAP: Open source, ideal para automatización

- Burp Suite Enterprise: Escalabilidad empresarial

- Invicti (Netsparker): Verificación automática de vulnerabilidades

- Acunetix: Especializado en aplicaciones web

- StackHawk: Diseñado para pipelines CI/CD

IAST: Interactive Application Security Testing

IAST combina lo mejor de SAST y DAST, instrumentando la aplicación durante las pruebas para proporcionar contexto completo de las vulnerabilidades.

Ventajas de IAST:

- Menor tasa de falsos positivos

- Identificación precisa de la línea de código vulnerable

- Funciona durante pruebas funcionales existentes

- Cobertura de código en tiempo real

Herramientas destacadas: Contrast Security, Synopsys Seeker, Checkmarx IAST.

SCA: Software Composition Analysis

Con el 85% del código en aplicaciones modernas proveniente de dependencias open source, SCA se ha convertido en una necesidad crítica para identificar vulnerabilidades en componentes de terceros.

| Herramienta | Base de Datos | Licencias | Características Únicas |

|---|---|---|---|

| Snyk Open Source | Propietaria + NVD | Sí | Fix PRs automáticos, priorización por contexto |

| Dependabot (GitHub) | GitHub Advisory | Básico | Nativo en GitHub, gratuito |

| OWASP Dependency-Check | NVD | No | Open source, múltiples formatos |

| Black Duck | Propietaria | Completo | Cumplimiento de licencias avanzado |

| Mend (WhiteSource) | Propietaria | Completo | Políticas automatizadas |

| JFrog Xray | Propietaria | Sí | Integrado con Artifactory |

Secrets Scanning

La exposición accidental de credenciales en repositorios es una de las causas más comunes de brechas de seguridad. Las herramientas de secrets scanning detectan API keys, contraseñas y tokens antes de que lleguen al repositorio.

Herramientas recomendadas:

- GitLeaks: Open source, pre-commit hooks

- TruffleHog: Análisis de historial Git completo

- GitHub Secret Scanning: Nativo para repositorios GitHub

- GitLab Secret Detection: Integrado en GitLab CI

- HashiCorp Vault: Gestión centralizada de secretos

Container Security

Con la adopción masiva de contenedores, asegurar imágenes Docker y clusters Kubernetes es fundamental.

| Herramienta | Escaneo de Imágenes | Runtime Protection | Kubernetes Native |

|---|---|---|---|

| Trivy | Sí | No | Sí |

| Snyk Container | Sí | No | Sí |

| Aqua Security | Sí | Sí | Sí |

| Prisma Cloud | Sí | Sí | Sí |

| Sysdig Secure | Sí | Sí | Sí |

| Falco | No | Sí | Sí |

Diseño de un Pipeline DevSecOps Seguro

Un pipeline DevSecOps efectivo integra controles de seguridad en cada etapa sin sacrificar la velocidad de entrega. El siguiente diagrama ilustra un pipeline completo con todas las verificaciones de seguridad integradas.

flowchart TB

subgraph dev["Desarrollo Local"]

A[Desarrollador] --> B[Pre-commit Hooks]

B --> C[IDE Security Plugins]

C --> D[Commit]

end

subgraph ci["Integración Continua"]

D --> E[SAST Scan]

E --> F[SCA Scan]

F --> G[Secrets Scan]

G --> H{Quality Gate}

H -->|Pass| I[Build]

H -->|Fail| J[Notificar Dev]

J --> A

I --> K[Container Scan]

K --> L[Unit Tests + IAST]

end

subgraph cd["Despliegue Continuo"]

L --> M[Deploy Staging]

M --> N[DAST Scan]

N --> O[Pen Test Automatizado]

O --> P{Security Gate}

P -->|Pass| Q[Deploy Producción]

P -->|Fail| R[Crear Issue]

R --> A

end

subgraph prod["Producción"]

Q --> S[RASP/WAF]

S --> T[Monitoreo Continuo]

T --> U[SIEM/SOAR]

U --> V{Amenaza?}

V -->|Sí| W[Respuesta Incidentes]

V -->|No| T

end

style H fill:#f59e0b,color:#000

style P fill:#f59e0b,color:#000

style V fill:#dc2626,color:#fff

Fase 1: Desarrollo Local

Pre-commit Hooks: Configurar hooks que ejecuten verificaciones básicas antes de cada commit.

# Ejemplo .pre-commit-config.yaml

repos:

- repo: https://github.com/zricethezav/gitleaks

rev: v8.18.0

hooks:

- id: gitleaks

- repo: https://github.com/semgrep/semgrep

rev: v1.50.0

hooks:

- id: semgrep

Plugins IDE: Integrar herramientas como Snyk o SonarLint directamente en VS Code, IntelliJ o el IDE preferido para feedback instantáneo.

Fase 2: Code Review con Seguridad

El code review debe incluir una checklist de seguridad:

- Validación de entrada en todos los endpoints

- Manejo seguro de autenticación y sesiones

- No hay credenciales hardcodeadas

- Logging apropiado sin datos sensibles

- Queries parametrizadas (no concatenación SQL)

- Sanitización de salida para prevenir XSS

Fase 3: Integración Continua

Quality Gates: Definir umbrales que bloqueen el pipeline si se detectan problemas críticos.

# Ejemplo GitLab CI con security scanning

stages:

- test

- security

- build

- deploy

sast:

stage: security

image: registry.gitlab.com/security-products/sast:latest

script:

- /analyzer run

artifacts:

reports:

sast: gl-sast-report.json

rules:

- if: $CI_PIPELINE_SOURCE == "merge_request_event"

dependency_scanning:

stage: security

image: registry.gitlab.com/security-products/dependency-scanning:latest

script:

- /analyzer run

artifacts:

reports:

dependency_scanning: gl-dependency-scanning-report.json

container_scanning:

stage: security

image: registry.gitlab.com/security-products/container-scanning:latest

variables:

CS_IMAGE: $CI_REGISTRY_IMAGE:$CI_COMMIT_SHA

script:

- gtcs scan

artifacts:

reports:

container_scanning: gl-container-scanning-report.json

Fase 4: Staging y Pruebas Dinámicas

En el ambiente de staging, ejecutar:

- DAST automatizado: Escaneo completo de la aplicación desplegada

- Pruebas de penetración automatizadas: Usando herramientas como Nuclei o OWASP ZAP

- Validación de configuración: Verificar headers de seguridad, TLS, CORS

Fase 5: Producción y Monitoreo

Runtime Application Self-Protection (RASP): Protección en tiempo real dentro de la aplicación.

Web Application Firewall (WAF): Capa adicional de defensa perimetral.

Monitoreo continuo: Integración con SIEM para correlación de eventos y detección de amenazas.

Cultura de Seguridad: El Factor Humano

La tecnología por sí sola no es suficiente. El éxito de DevSecOps depende fundamentalmente de construir una cultura donde la seguridad sea responsabilidad de todos.

Security Champions Program

Los Security Champions son desarrolladores que actúan como embajadores de seguridad dentro de sus equipos. Este programa ha demostrado ser una de las estrategias más efectivas para escalar la seguridad.

Responsabilidades del Security Champion:

- Punto de contacto entre desarrollo y seguridad

- Revisar código con enfoque en seguridad

- Promover mejores prácticas en el equipo

- Participar en threat modeling

- Comunicar nuevas vulnerabilidades y mitigaciones

Implementación del programa:

- Selección: Identificar desarrolladores con interés en seguridad

- Capacitación: Formación especializada (OWASP Top 10, Secure Coding)

- Tiempo dedicado: Asignar 10-20% de su tiempo a actividades de seguridad

- Reconocimiento: Visibilidad y carrera diferenciada

- Comunidad: Reuniones regulares entre champions

Training y Concientización

Programas de formación recomendados:

| Tipo | Frecuencia | Audiencia | Contenido |

|---|---|---|---|

| Onboarding de seguridad | Al ingresar | Todos los devs | Políticas, herramientas, OWASP Top 10 |

| Secure Coding | Trimestral | Desarrolladores | Lenguaje específico, vulnerabilidades comunes |

| Threat Modeling | Semestral | Tech Leads, Arquitectos | Metodologías STRIDE, PASTA |

| CTF interno | Mensual | Voluntarios | Práctica hands-on |

| Actualizaciones | Continuo | Todos | Nuevas vulnerabilidades, incidentes |

Gamification de la Seguridad

La gamificación aumenta el engagement y hace que la seguridad sea menos intimidante.

Estrategias efectivas:

- Leaderboards: Ranking de equipos por métricas de seguridad

- Bug Bounty interno: Recompensas por encontrar vulnerabilidades

- Badges: Reconocimiento por completar entrenamientos

- CTF (Capture The Flag): Competencias de hacking ético

- Security Hackathons: Eventos para mejorar la postura de seguridad

Métricas y KPIs de un Programa DevSecOps

“Lo que no se mide, no se puede mejorar”. Un programa DevSecOps exitoso requiere métricas claras para demostrar valor y guiar mejoras continuas.

Métricas Clave por Categoría

| Categoría | Métrica | Meta Sugerida | Frecuencia |

|---|---|---|---|

| Velocidad | Mean Time to Remediate (MTTR) | < 7 días críticos, < 30 días altos | Semanal |

| Cobertura | % aplicaciones con SAST | > 95% | Mensual |

| Cobertura | % aplicaciones con SCA | > 95% | Mensual |

| Cobertura | % pipelines con security gates | 100% | Mensual |

| Calidad | Tasa de falsos positivos | < 15% | Mensual |

| Eficiencia | Vulnerabilidades detectadas en dev vs prod | > 80% en dev | Trimestral |

| Cultura | % desarrolladores con training de seguridad | > 90% | Trimestral |

| Cultura | Ratio Security Champions/Desarrolladores | 1:10 | Trimestral |

| Riesgo | Vulnerabilidades críticas en producción | 0 | Continuo |

| Riesgo | Edad promedio de vulnerabilidades abiertas | < 30 días | Semanal |

Dashboard DevSecOps

Un dashboard efectivo debe mostrar:

- Estado actual: Vulnerabilidades abiertas por severidad

- Tendencias: Evolución de métricas en el tiempo

- Comparativas: Rendimiento entre equipos/aplicaciones

- SLAs: Cumplimiento de tiempos de remediación

- Cobertura: Aplicaciones protegidas por tipo de control

Modelo de Madurez DevSecOps

| Nivel | Nombre | Características | Indicadores |

|---|---|---|---|

| 1 | Inicial | Seguridad manual, reactiva, silos | Sin automatización, testing manual ocasional |

| 2 | Repetible | Algunas herramientas, procesos ad-hoc | SAST/DAST en algunas aplicaciones, sin gates |

| 3 | Definido | Procesos estandarizados, herramientas integradas | Security gates, métricas básicas, training |

| 4 | Gestionado | Métricas avanzadas, mejora continua | MTTR < 7 días, cobertura > 90%, champions |

| 5 | Optimizado | Automatización completa, seguridad proactiva | Zero critical vulns, shift-left completo, cultura |

Implementación Práctica: Roadmap de 12 Meses

Trimestre 1: Fundamentos

- Evaluar estado actual y definir baseline

- Seleccionar e implementar herramienta SAST

- Configurar secrets scanning en repositorios

- Establecer programa de Security Champions

- Definir métricas y KPIs iniciales

Trimestre 2: Expansión

- Implementar SCA para dependencias

- Integrar security gates en pipelines CI/CD

- Lanzar programa de training para desarrolladores

- Comenzar threat modeling en proyectos nuevos

- Implementar container scanning

Trimestre 3: Maduración

- Agregar DAST automatizado en staging

- Implementar IAST en aplicaciones críticas

- Establecer bug bounty interno

- Crear dashboard centralizado de métricas

- Optimizar Quality Gates basado en datos

Trimestre 4: Optimización

- Automatizar remediación donde sea posible

- Integrar con SIEM/SOAR para respuesta

- Evaluar y ajustar herramientas según ROI

- Preparar para certificaciones (SOC 2, ISO 27001)

- Planificar mejoras para el siguiente año

Herramientas Destacadas en 2026

Snyk

Fortalezas: Experiencia de desarrollador excepcional, fix automáticos, integración profunda con IDEs y Git.

Ideal para: Equipos que priorizan la experiencia del desarrollador y quieren una plataforma unificada (código, open source, contenedores, IaC).

SonarQube

Fortalezas: Quality Gates robustos, análisis de deuda técnica, amplio soporte de lenguajes, opción self-hosted.

Ideal para: Organizaciones que necesitan control total sobre sus datos y quieren combinar calidad de código con seguridad.

GitLab Security

Fortalezas: Integración nativa completa, single platform DevSecOps, sin fricción adicional.

Ideal para: Equipos que ya usan GitLab y quieren minimizar herramientas externas.

Checkmarx One

Fortalezas: Plataforma empresarial completa, correlación entre tipos de scan, cumplimiento regulatorio.

Ideal para: Grandes empresas con requisitos de compliance estrictos.

Trivy

Fortalezas: Open source, rápido, amplia cobertura (containers, IaC, filesystem), fácil de integrar.

Ideal para: Equipos con presupuesto limitado o que prefieren soluciones open source.

Conclusión

DevSecOps no es un destino, es un viaje continuo de mejora. En 2026, las organizaciones que han adoptado exitosamente este enfoque disfrutan de múltiples beneficios: reducción del 60% en el costo de remediación, 80% menos vulnerabilidades llegando a producción, y equipos de desarrollo que entregan más rápido con mayor confianza.

La clave del éxito radica en el equilibrio entre los tres pilares: personas capacitadas y motivadas, procesos bien definidos y automatizados, y tecnología que habilita sin obstaculizar. El enfoque Shift-Left no se trata de agregar más trabajo a los desarrolladores, sino de darles las herramientas y el conocimiento para construir software seguro desde el primer commit.

Para las empresas en Perú y Latinoamérica, adoptar DevSecOps es especialmente crítico dado el aumento de regulaciones de protección de datos y la sofisticación de las amenazas cibernéticas en la región. La inversión en seguridad integrada en el desarrollo no es un gasto, es una ventaja competitiva que protege la reputación, los datos de los clientes y la continuidad del negocio.

El momento de comenzar es ahora. Cada día sin DevSecOps es un día donde las vulnerabilidades se acumulan silenciosamente en el código, esperando ser explotadas. La pregunta no es si su organización sufrirá un incidente de seguridad, sino cuándo y qué tan preparada estará para prevenirlo o responder.